linux共享上网设置的实例教程分析

这篇文章主要介绍了linux共享上网设置实例详解的相关资料,需要的朋友可以参考下 如果您有服务器咨询问题、购买问题、可以联系我们客服 7271895 690624 商祺云-阿里代理、景安代理、西部代理 linux共享上网设置 1、打开内核i...

这篇文章主要介绍了linux共享上网设置实例详解的相关资料,需要的朋友可以参考下 如果您有服务器咨询问题、购买问题、可以联系我们客服 7271895 690624 商祺云-阿里代理、景安代理、西部代理 linux共享上网设置 1、打开内核i...

这篇文章主要介绍了Linux系统中nc命令的基本用法,nc命令非常之强大,这里先简单介绍它用来作端口扫描以及文件传输等的基础使用。 功能说明:功能强大的网络工具<( ̄▽ ̄)>,在网络工具中有“瑞士军刀”美誉,其有Windows和...

【腾讯云】3年轻量2核2G4M 低至1.7折,仅需368元!

linux 系统则是由 cron (crond) 这个系统服务来控制的。Linux 系统上面原本就有非常多的计划性工作,因此这个系统服务是默认启动的。另 外, 由于使用者自己也可以设置计划任务,所以, Linux 系统也提供了使用者控制计划...

这篇文章主要介绍了linux 删除换行符的方法小结,需要的朋友可以参考下 今天需要删除文件里面的换行符,比如有一个文件a.txt: 1,2,3 4,5,6 1,2,3 4,5,6 1,2,3 4,5,6 1,2,3 4,5,6 1,2,3 ...

本篇文章主要介绍了详解Linux中Nginx反向代理下的tomcat集群,小编觉得挺不错的,现在分享给大家,也给大家做个参考。一起跟随小编过来看看吧 Nginx具有反向代理(注意和正向代理的区别)和负载均衡等特点。 这次Nginx安装在 1...

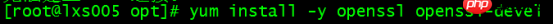

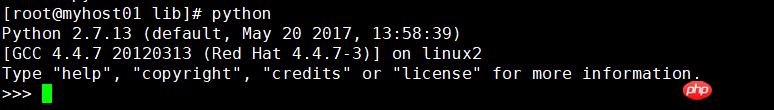

这篇文章主要为大家详细介绍了Linux RedHat下安装Python2.7、pip、ipython环境、eclipse和PyDev环境,具有一定的参考价值,感兴趣的小伙伴们可以参考一下 Linux RedHat下安装Python2.7、p...

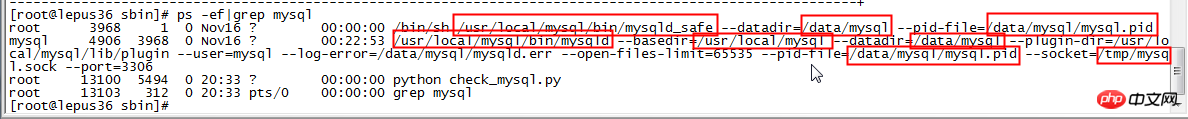

这篇文章主要介绍了linux服务器下查看mysql的安装信息,需要的朋友可以参考下 查看mysql的安装信息: #ps -ef | grep mysql usr/bin/mysql 是指:mysql的运行路径 var/lib/mysql 是...

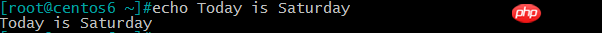

linux的echo命令, 在shell编程中极为常用, 在终端下打印变量value的时候也是常常用到的, 因此有必要了解下echo的用法,下面这篇文章主要给大家介绍了关于linux中echo命令用法的相关资料,需要的朋友可以参考学习。 前...

学派吧-本篇文章主要介绍了linux利用CSF防火墙屏蔽恶意请求,小编觉得挺不错的,现在分享给大家,也给大家做个参考。一起跟随小编过来看看吧 问题最近不知道为什么,恶意代理的请求数越来越多,明明我返回的都是403Forbidden,但是由于...

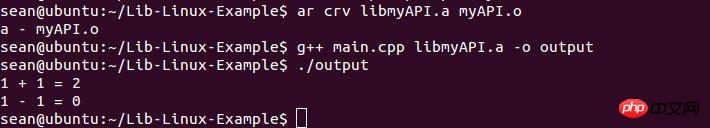

学派吧下面小编就为大家带来一篇php.cn/wiki/1497.html” target=”_blank”>Linux下g++编译与使用静态库和动态库的方法。小编觉得挺不错的,现在就分享给大家,也给...

which命令 用于查找并显示给定命令的绝对路径,环境变量PATH中保存了查找命令时需要遍历的目录。which命令会在环境变量PATH设置的目录里查找符合条件的文件。也就是说,使用which命令,就可以看到某个系统命令是否存在,以及执行的到...

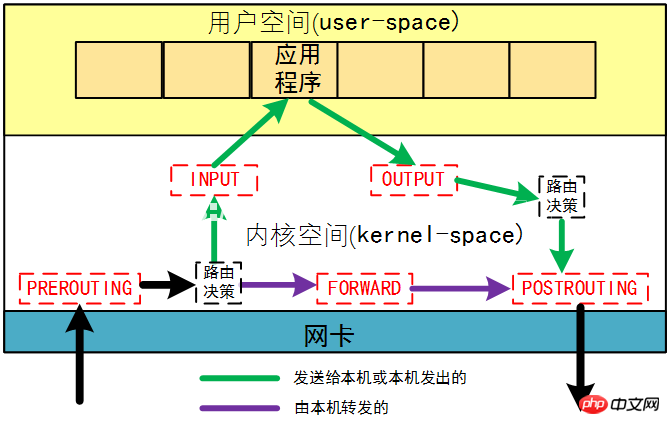

概述 iptables是linux自带的防火墙软件,用于配置IPv4数据包过滤或NAT(IPv6用ip6tables)。 在linux上,防火墙其实是系统内核的一部分,基于Netfilter构架,基本原理就是在内核网络层数据包流经的不同位置...

mysql最流行的关系型数据库之一,目前隶属于oracle公司,因体积小、速度快、总体拥有成本低,开放源代码这一特点,所以是我们日常开发的首选。下面我们来看看如何在Linux下安装配置MySQL 系统:Ubuntu 16.04LTS 1\官...

学派吧-这篇文章主要介绍了linux Shell获取某目录下所有文件夹的名称,需要的朋友可以参考下 查看目录下面的所有文件: #!/bin/bash cd /目标目录 for file in $(ls *) do echo $file do...

xargs是给命令传递参数的一个过滤器,也是组合多个命令的一个工具。下面这篇文章主要给大家介绍了关于linux中xargs命令用法的相关资料,需要的朋友可以参考借鉴,下面来跟着小编一起看看吧。 前言 xargs命令是把接收到的数据重新格式化...

Tomcat是一个轻量级应用服务器,在中小型系统和并发访问用户不是很多的场合下被普遍使用,是开发和调试JSP程序的首选。对于一个初学者来说,可以这样认为,当在一台机器上配置好Apache服务器,可利用它响应对HTML 页面的访问请求。 首先...

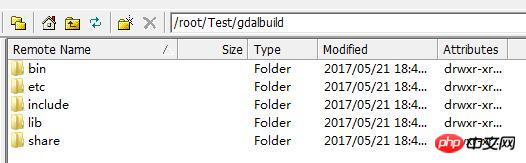

学派吧-下面小编就为大家带来一篇Linux环境g++编译GDAL动态库操作方法。小编觉得挺不错的,现在就分享给大家,也给大家做个参考。一起跟随小编过来看看吧 一、编译步骤 解压下载的GDAL源程序,并在命令行中切换到解压目录。 tar -x...

本篇文章主要介绍了在centos7下安装python3的步骤,小编觉得挺不错的,现在分享给大家,也给大家做个参考。一起跟随小编过来看看吧 环境搭建 准备工具: centos7:mirror.bit.edu.cn/centos/7/isos/...